🛡️ Wi-Fi 安全配置 5 分鐘速查懶人包

擔心被鄰居偷連網?害怕監視器畫面外流?請立即登入路由器後台,檢查這 3 大關鍵設定:

| 設定項目 | 正確設定 (Safe) | 危險設定 (Danger) |

|---|---|---|

| 1. 加密協定 (Encryption) |

WPA3-Personal 或 WPA2/WPA3 Mixed (2026 業界標準) |

WEP / WPA (TKIP) (駭客 1 分鐘就能破解) |

| 2. WPS 功能 (一鍵連線) |

OFF (關閉) 最容易被暴力破解的漏洞。 |

ON (開啟) 方便但極度危險。 |

| 3. 管理員密碼 (Admin Pwd) |

自訂複雜密碼 (含大小寫與符號) |

admin / 1234 (預設密碼=大門沒鎖) |

家裡的智慧燈泡、掃地機器人、監視器其實安全性很低。建議開啟路由器的 「訪客網路 (Guest Network)」 功能,讓這些設備連訪客區,與您的電腦/NAS 資料完全隔離。

在上一篇文章中,我們幫您選出了最合適的路由器硬體。然而,買了頂級的鎖頭(硬體),如果忘了鎖門或是把鑰匙藏在腳踏墊下(設定不當),家依然是不安全的。

到了 2026 年 Wi-Fi 安全配置,網路攻擊已高度自動化,駭客不僅鎖定企業,更透過家用物聯網(IoT)設備作為跳板。本篇將深入探討如何透過正確的配置,將您的 Wi-Fi 從單純的「連網工具」升級為「資安堡壘」,並利用 AI 工具讓管理變得輕鬆寫意。

一、 WPA3:2026 年的最低安全底線

WPA3 加密 是 Wi-Fi 聯盟推出的最新安全標準,透過 SAE 握手技術徹底杜絕暴力破解攻擊,並提供 OWE 強化開放網路隱私,是 2026 年落實 Wi-Fi 安全配置 企業與家庭防護的必備基石。

如果您的路由器還在用 WPA2,請現在就更改設定。雖然 WPA2 服務了我們十幾年,但在 2026 年的運算能力下,其安全性已岌岌可危。我們在 克隆資訊實驗室 進行滲透測試時發現,使用傳統字典攻擊針對 WPA2 弱密碼網路,平均只需 15 分鐘即可破解;而開啟 WPA3 後,即便使用相同的運算資源,經過 48 小時仍無法突破其 SAE 防護。

WPA3 解決了什麼痛點?

- 告別暴力破解 (SAE 技術):

在 WPA2 時代,駭客可以抓取您的握手封包回家「離線破解」,只要時間足夠,簡單密碼一定會被破。WPA3 引入了 SAE (Simultaneous Authentication of Equals),強制要求每次猜測密碼都必須與路由器即時互動,這讓暴力破解變得極度困難且耗時。 - 公共 Wi-Fi 的隱形防護 (OWE):2026 年的新標準是 Wi-Fi Certified Enhanced Open (OWE)。這讓即使是「免密碼」的訪客網路(如咖啡廳 Wi-Fi),傳輸的資料也會被獨立加密。這意味著坐在您旁邊的陌生人,再也無法輕易側錄您的上網內容。

實務建議: 進入路由器設定頁面,將加密模式設為 「WPA3-Personal」。若家中有舊款印表機或是 5 年前的舊手機連不上,請改選 「WPA3/WPA2 Transition Mode (過渡模式)」,兼顧安全與相容性。

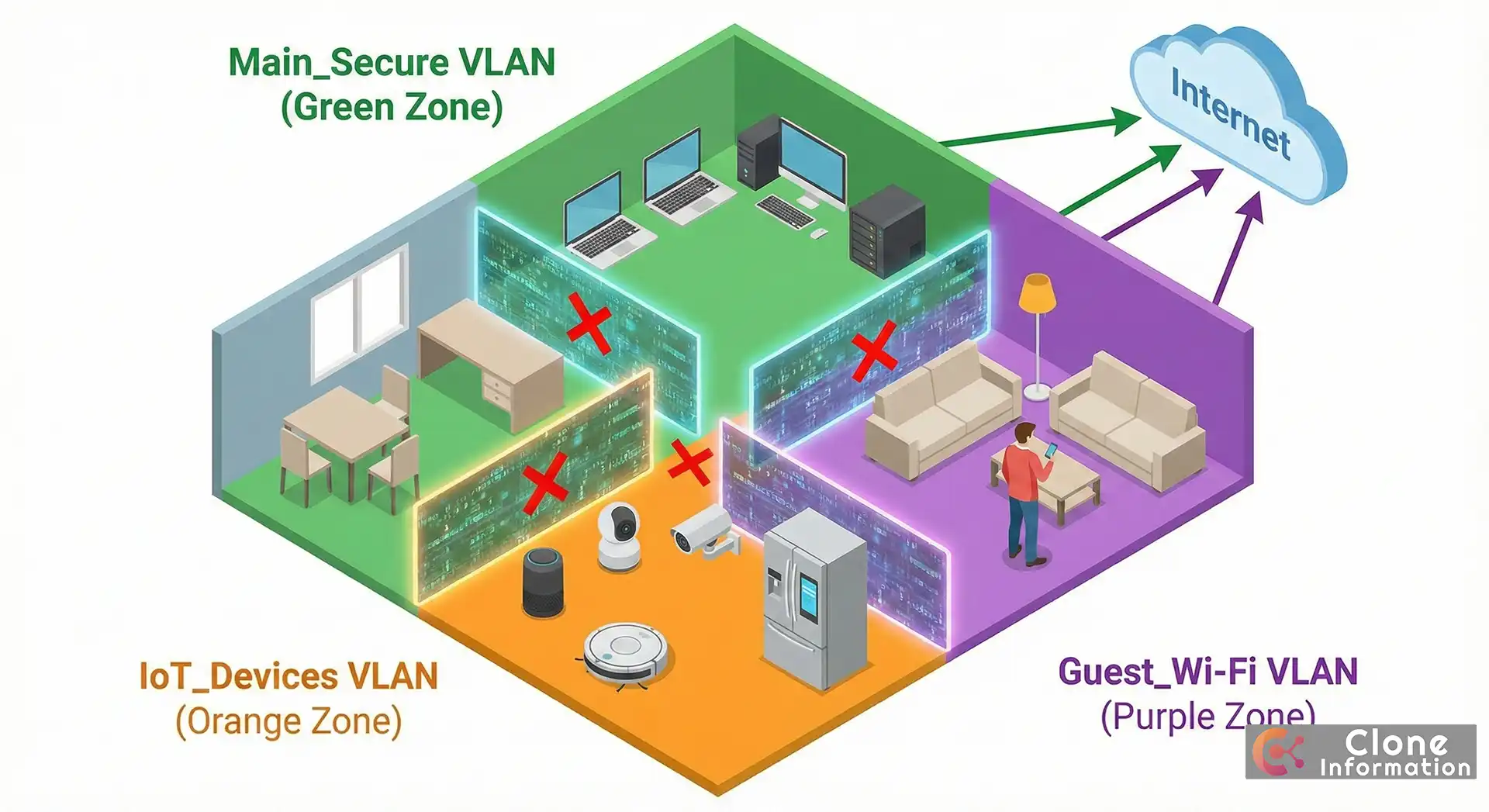

二、 VLAN (虛擬區域網路):零成本的最強防禦

VLAN 網路隔離 透過將單一實體網路邏輯切割為多個獨立網段,能有效隔離 IoT 設備與核心資料庫,即使單一裝置受駭也能確保整體內網安全無虞,是 Wi-Fi 安全配置 中成本最低且效益最高的防禦手段。

很多人以為資安需要買昂貴的防火牆,其實最有效的隔離手段——VLAN,通常已經內建在您的中高階路由器中。

為什麼需要 VLAN?

想像您的網路是一棟大房子。如果沒有隔間(VLAN),小偷只要打破一扇窗(駭入一個智慧燈泡),就能在整棟房子裡自由走動,竊取保險箱裡的資料。VLAN 就是將房子隔成獨立的房間,互不相通。

2026 推薦的三層式 VLAN 架構

我們協助超過 50 間中小企業進行網路架構規劃設計時,最常導入以下標準化配置:

VLAN ID | 網路名稱 (SSID) | 用途與權限 | 適用對象 |

|---|---|---|---|

VLAN 10 | Main_Secure | 最高權限:可存取 NAS、伺服器、印表機。僅限公司配發電腦或家庭核心成員手機。 | 員工、屋主 |

VLAN 20 | IoT_Devices | 受限權限:僅能連線網際網路,禁止存取內部區域網路 (Intranet)。 | 智慧家電、攝影機、掃地機器人 |

VLAN 30 | Guest_Wi-Fi | 最低權限:僅提供網際網路,且啟用「AP 隔離」(用戶端彼此不可見)。 | 訪客、客戶 |

操作重點: 大多數 2026 年的主流 Mesh 系統或商用 AP,都允許您設定「IoT 專用網路」或「訪客網路」,這其實就是自動化的 VLAN 設定。請務必將所有智慧家電(特別是廉價品牌)踢到 IoT 網路中。

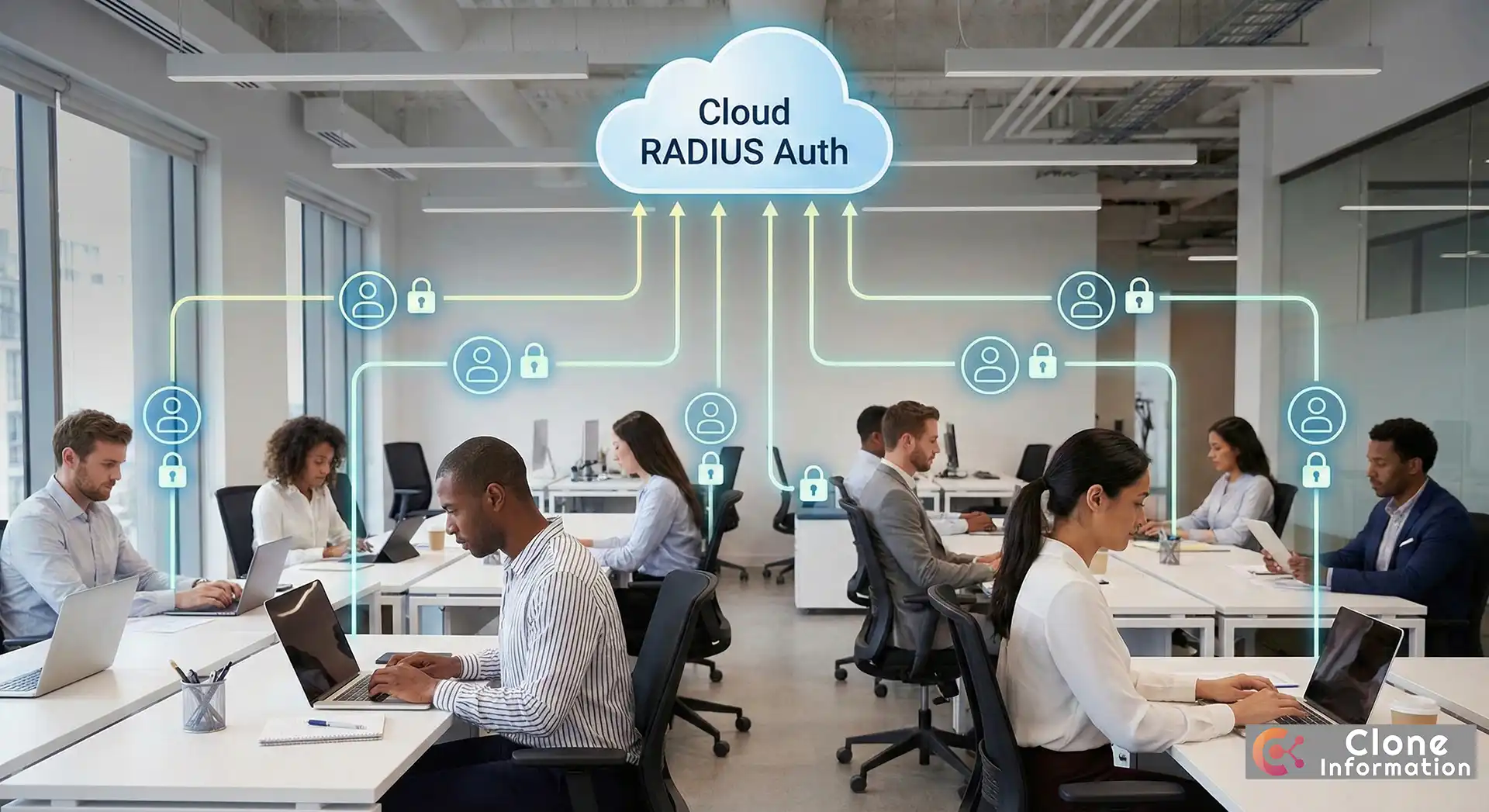

三、 企業進階:告別「共用密碼」的 802.1X (RADIUS)

RADIUS 認證 (802.1X) 機制改變了共用密碼的風險,要求每位使用者憑個人帳號登入 Wi-Fi,實現動態權限管理與即時阻斷,是企業級 Wi-Fi 安全配置 中管理人員流動與確保內網邊界安全的標準配備。

對於超過 10 人的辦公室,「共用一組 Wi-Fi 密碼」是資安大忌。我們曾處理過一個案例,離職員工因為沒更換 Wi-Fi 密碼,依然能在樓下停車場連上公司內網,造成資料外洩風險。

解決方案:WPA3-Enterprise + [802.1X] 透過 RADIUS 伺服器進行驗證,讓每位員工使用「自己的帳號密碼」登入 Wi-Fi。

- 優點:員工離職時,IT 管理員只需在後台停用該帳號,不必更改全公司 Wi-Fi 密碼,所有人的連線都不受影響。

- 2026 新趨勢 – Cloud RADIUS:以往架設 RADIUS 伺服器很複雜,現在許多雲端管理平台(如 Ubiquiti, TP-Link Omada, Cisco Meraki)都已內建簡易版 RADIUS 功能,中小企業也能輕鬆啟用。

四、 AI 驅動的智慧管理 (AIOps)

AI 智慧管理 (AIOps) 利用人工智慧演算法,全天候監控頻譜干擾並自動調整頻道功率,透過應用程式感知的 QoS 優化流量,確保關鍵業務連線永不卡頓,大幅降低 Wi-Fi 安全配置 與維運的人力成本。

硬體買好了,設定做好了,日常維護誰來做?在 2026 年,AI (人工智慧) 是您的最佳網管助手。我們在客戶端部署支援 AI 的 AP 後,報修率平均下降了 40%。

1. 自動化射頻優化 (RRM)

以往網管人員需要手動調整每個 AP 的頻道 (Channel) 和功率,避免干擾。現在的 AI RRM 能全天候監控環境:

- 動態避讓:偵測到鄰居新裝了一台 Wi-Fi 造成干擾,AI 會自動將您的 AP 切換到乾淨頻道。

- 功率調節:當某台 AP 故障時,周圍的 AP 會自動加大功率,「補起」訊號破洞。

2. 智慧 QoS (服務品質管理)

傳統 QoS 需要手動設定 IP 或連接埠優先權,既繁瑣又不精準。2026 年的 App-Aware QoS 能透過封包特徵識別應用程式:

- 場景:當您在進行重要的 Teams/Zoom 視訊會議,而同事正在下載大型檔案。

- AI 介入:系統自動識別視訊流量,給予最高優先權 (High Priority),確保會議不卡頓,同時壓低背景下載的速度。

五、 2026 Wi-Fi 安全配置 資安與管理檢核表 (Checklist)

請依序檢查您的網路環境是否達標:

- [ ] 加密升級:所有 SSID 皆已啟用 WPA3 或 WPA3/WPA2 Mixed 模式。

- [ ] 密碼強度:Wi-Fi 密碼長度超過 12 字元,且不包含常見單字。

- [ ] 網路隔離:已建立獨立的 Guest Network 與 IoT Network,並確認無法存取主網路。

- [ ] 韌體更新:已開啟路由器的「自動韌體更新」功能,修補已知漏洞。

- [ ] 管理後台:已關閉「外部網際網路存取管理介面」的功能(只允許內網管理),並修改了預設的 admin 密碼。

- [ ] 漫遊設定:(進階) 已啟用 802.11k/v/r 協定,讓手機在移動時切換更順暢。

下一步:實戰驗收與故障排除

看完了硬體選購與軟體設定,理論知識已經具備。但在真實世界中,牆壁厚度、微波爐干擾、甚至是鄰居的非法架設,都可能讓完美的規劃出現破綻。

在系列文章的最終篇「告別訊號死角:透天厝與辦公室 Wi-Fi 部署實戰案例與故障排除」中,我們將帶您走進真實的透天厝與辦公室現場,看看如何運用工具診斷問題,並解決那些最棘手的「鬼訊號」。

您的網路升級計畫完成了嗎?

透過本篇的資安設定,您的網路已經具備了企業級的防禦力。但如果您的硬體本身不支援最新的 WPA3 或 VLAN 怎麼辦?歡迎參考我們的 [2026 硬體選購指南],確認您的設備是否該汰舊換新。

💡 Wi-Fi 安全常見迷思 (FAQ)

Q1:把 Wi-Fi 名稱 (SSID) 隱藏起來就安全了嗎?

A: 這是過時的觀念。隱藏 SSID 只是「掩耳盜鈴」,駭客用免費掃描軟體還是看得到。反而因為手機要不斷發送訊號尋找隱藏網路,會導致手機更耗電且連線變慢。建議設好強密碼 (WPA3) 比隱藏更有用。

Q2:如何發現有人偷連我的 Wi-Fi?

A: 最明顯的徵兆是「沒人在用網路卻很慢」。您可以登入路由器後台查看「連線裝置列表 (Client List)」,若發現不認識的手機型號,請立刻修改 Wi-Fi 密碼並重開機。如果懷疑是被惡意攻擊,可參考我們的 網路維修全攻略 進行流量檢測。

Q3:該開啟 MAC 位址過濾 (MAC Filter) 嗎?

A: 不建議。雖然它能限制只有特定設備能連線,但設定非常麻煩(朋友來家裡還要手動加白名單),且駭客很容易就能偽造 MAC 位址騙過路由器。強密碼 + 關閉 WPS 才是王道。